دور جدید حملات سایبری: پس از اعضای جامعه مدنی، دولت و نزدیکان حسن روحانی هدف قرار می گیرند

یک قرارگاه وابسته به سپاه پاسداران به صورت فعال برای حملات سایبری به استخدام نیرو در تهران می پردازد.

هفتم اردیبهشت ۱۳۹۵—یافته های کمپین بینالمللی حقوق بشر در ایران نشان میدهد بعد از فعالان مدنی و روزنامه نگاران که مدتهاست هدف حمالات سایبری سپاه پاسداران انقلاب اسلامی ایران قرار داشته اند، این نهاد حملات خود را اینک به مقامات دولت حسن روحانی، از جمله شخصیتهای نزدیک به وی و اعضای کابینهاش گسترش داده است. دولت حسن روحانی تا به حال به صورت علنی از این حملات سپاه پاسداران انتقاد نکرده است.

در آخرین حمله، شهیندخت مولاوردی، معاون زنان و امور خانواده در دولت حسن روحانی، اول اردیبهشت با انتشار پستهایی در صفحات توییتر وتلگرام خود اعلام کرد که حسابهای جیمیل و فیسبوک او هک شده و از مخاطبانش خواست تا به پیامهایی که از طرف او منتشر میشود پاسخ ندهند.

هادی قائمی مدیرکمپین بین المللی حقوق بشر درایران دراین زمینه گفت: «نقض حریم خصوصی از طریق حملات سایبری که سالها توسط دستگاههای خودسر وابسته به نهادهای نظامی علیه روزنامهنگاران و فعالان مدنی به صورت گسترده و سازمان یافته انجام شده است، هم اکنون مقامات دولت حسن روحانی را هم هدف قرار داده است.» وی افزود: «با توجه به ابعاد گسترده چنین حملاتی، رئیس جمهوری و مقامات وزارت ارتباطات ایران باید نسبت به شناسایی و توقف این حملات اقدام جدی به عمل آورد و به نقض حقوق شهروندان در این حوزه خاتمه دهد.»

علاوه بر خانم مولاوردی، طی دو سال گذشته مقامات عالی رتبه دولت حسن روحانی، از جمله یک مشاور نزدیک به وی، یک وزیر کابینه، یک معاون وزیر امور خارجه، و سیدمحمدعلی ابطحی معاون سابق رئیس جمهوری در زمان محمدخاتمی، با حمله این هکرها مواجه بوده اند. برخی از این افراد کنترل حسابهای خود را برای مدتی و یا کاملا از دست دادهاند.

این حملات بخشی از یک تلاش مستمر دو ساله نیروهای موسوم به ارتش سایبری و گروههای امنیتی خارج از دولت است که فعالیتهای اینترنتی مقامات دولتی و شخصیتهای اصلاحطلب، علاوه بر فعالان مدنی و روزنامه نگاران را هدف قرار داده اند تا پس از هک علاوه بر استفاده از اطلاعاتی که به دست می آورند، به صورت زنجیرهای افراد نزدیک به این شخصیتها را نیز مورد هدف قرار دهند.

کمپین همچنین مطلع شده است که طی سال گذشته، یکی از قرارگاههای سپاه پاسداران، به صورت فعال در تماس با کارشناسان امنیت شبکه در ایران، از آنها برای همکاری در پروژه هایی که هدف اصلی آن طراحی حملههای سایبری به روشهای فیشینگ، بدافزار و تروجان سازی دعوت کرده است و حتی آنها را تهدید کرده است.

یک متخصص فنآوری اطلاعات که خود مورد دعوت به همکاری سپاه پاسداران قرار گرفته به کمپین گفت: “این قرارگاه برای استخدام این افراد، حقوق مکفی وعده داده است و در مواردی که این متخصصین از همکاری با این نهاد سرباز زده اند، با ارعاب این افراد، به آنها درخصوص عواقب همکاری نکردن با خود هشدار داده اند.”

در همه این موارد، پس از اینکه هکرها کنترل حسابهای کاربرای شخصیتهای سیاسی را به دست گرفتهاند، به سرعت با افرادی که با آنها در تماس بوده اند، به خصوص سیاستمداران و روزنامه نگاران، حتی روزنامهنگاران غیرایرانی، تماس گرفته اند تا قبل از عمومی شدن خبر هک این حسابها، بتوانند افراد دیگری را نیز به دام بیاندازند و در کمترین زمان بیشترین بهره را از هک افراد ببرند.

بررسیهای کمپین همچنین نشان میدهد که ارتش سایبری ایران و نهادهای امنیتی از سه تکنیک عمده برای چنین حملاتی استفاده کرده است. این تکنیکها روشهای پیشرفتهای محسوب نمیشوند اما به دلیل عدم اشنایی کاربران با نکات اولیه حفظ امنیت حسابهایشان، این حملهها بسیار اثر بخش عمل میکنند.

عمدهترین روش و یکی از قدیمیترین روشهایی که برای حمله به کاربران استفاده شده است، تکنیکهای موسوم به مهندسی اجتماعی است. در این روش حمله کننده یا حملهکنندگان با ارسال یک صفحه مانند صفحهی لاگین به حساب جیمیل از کاربر خواسته اند تا برای دسترسی به فایلی که به ظاهر بر روی گوگل درایو برای آنها به اشتراک گذاشته شده، رمز و نام حساب کاربری خود را وارد کنند. این حملهها به حملههای فیشینگ معروف هستند. پس از وارد کردن نام کاربری و رمز، کاربرعملا کنترل حساب خود را در اختیار حمله کننده قرار میدهد.

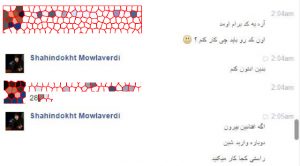

کسانی که کنترل حساب فیسبوک خانم ملاوردی را در اختیار داشتند با ارسال ایمیل و یا پیام فیسبوکی از کاربران خواستهاند تا لینکی را باز کنند(عکس یک). که درواقع کاربران را به سمت صفحهای که مانند صفحهای ورود به حساب جیمیل ساخته شده بود هدایت میکرد. برخی از کاربران پس از ارسال این پیامها، به دلیل اطمینان به فرستنده و بی خبری از هک شدن حساب کاربری ایشان و البته ناآشنایی با چنین روشهای حملههای سایبری، اطلاعات حساب کاربری خود را وارد کرده و بلافاصله کنترل حساب کاربری خود را از دست دادهاند.

چندین تن از کسانی که پس از هک شدن حساب کاربری خانم مولاوردی حساب کاربری خود را برای ساعاتی از دست دادند به کمپین گفتند که به دلیل مطلع نبودن از هک شدن و بی دقتی، به گمان اینکه با ایشان مکاتبه می کنند، پس از درخواست کدی که به تلفن آنها فرستاده شده از سوی اکانت هک شده، آن را واگذار کرده اند و حسابهای تلگرام و فیس بوک خود را از دست دادند.» (عکس ۲)

در روش دوم که در طول انتخابات مجلس دهم بسیار مورد استفاده قرار گرفت و در نتیجه آن دهها خبرنگار و فعال سیاسی کنترل حسابهای خود را از دست دادند، حمله کننده با ارسال یک فایل پاور پوینت از کاربر میخواست تا اطلاعات مورد نیاز خود را از این فایل دریافت کند. به عنوان نمونه در زمانی که شورای نگهبان سرگرم بررسی صلاحیتهای نامزدهای انتخابات مجلس شورای اسلامی و مجلس خبرگان بود، پس از رد صلاحیت حسن خمینی یک فایل پاورپوینت به تعداد زیادی از خبرنگاران ارسال شد که در عنوان ایمیل نوشته شده بود: «خبر فوری: واکنش حسن خمینی به رد صلاحیتش.» (عکس ۳)

با باز کردن این فایل پاورپوینت یک بدافزار بر روی دستگاه قربانی نصب میشود. این بدافزار اطلاعات کامپیوتر قربانی را برای سازندگانش ارسال میکند و تا زمانی که این بدافزار در کامپیوتر قربانی وجود دارد حتی با تغییر رمز حسابهای کاربری نیز کنترل همچنان در دست حملهکنندهها باقی خواهد ماند.

در نسخه جدید این روش، فایل پاورپوینت که حاوی بدافزار است در یک فایل زیپ به صورت فشرده شده قرار گرفته بود. فعالان و روزنامه نگاران ایمیل هایی همراه با این فایل زیپ که ادعا میشد حاوی آخرین عکس های زندانی سیاسی بیمار، امید کوکبی است دریافت می کردند. بازکردن فایل پاورپوینت داخل زیپ فایل بدافزار را فعال می کرد. حملات هکرها غالبا در زمانهایی که اخبار ویژه ای منتشر میشوند بیشتر میشود تا هکرها بتوانند از این طریق از علاقه کاربران به موضوع ویژه برای گسترش بدافزار بهره بگیرند.

در برخی موارد در صورتی که افراد آنلاین نبوده اند، به آنها تلفن شده است و از آنها خواسته شده تا فایل مهمی که دریافت کرده اند را باز کنند. یا به آنها هشدار داده اند که ای میلشان هک شده و سریع پسورد خود را عوض کنند و یا در مورد کسانی که تایید هویت دومرحله حسابهای خود را فعال کرده اند، به بهانه های مختلف از آنها خواسته اند کدی که برای تلفن آنها ارسال شده است را به صورت تلفنی به آنها بدهند.

یک روزنامهنگار که پس از هک شدن یکی از این مقامات هدف هکرها قرارگرفته بود به کمپین گفت: « در روی جی چت پیامی از اقای … دریافت کردم که درخواست می کرد فایلی را باز کنم و چون سالها بود که با او در تماس نبودم مشکوک شدم. وقتی روی آن کلیک کردم دیدم که یو.آر.ال تقلبی است و مطمئن شدم که ای میل او هک شده است. بعد از آن تلفنی با کد لندن دریافت کردم که فردی شکایت می کرد که چرا برای او ای میل های نامربوط می فرستم. او را اصلا نمی شناختم و متوجه نبودم درباره چه صحبت می کند. وقتی به جی میلم مراجعه کردم، دیدم که ای میلی از شرکت گوگل آمده است که می گوید افرادی می خواهند جیمیلم را هک کنند. وقتی به آدرس ای میل نگاه کردم به جای google.com متوجه شدم qooqle.com است و آن هم تلاشی برای هک کردن اکانتم بود.»

در روش سوم که طی هفتههای اخیر شاهد افزایش این نوع حملههای به کاربران ایرانی بودیم، حمله کننده با ارسال درخواست تغییر پسورد به حسابهای کاربری فیسبوک، جی میل و تلگرام باعث میشود تا کد مخصوص برای تغییر کلمه عبور کاربران به شماره تلفن آنها به صورت پیامک ارسال شود.

***

منبع: کمپین بین المللی حقوق بشر در ایران